Dans le monde actuel, de nombreux services sont disponibles en ligne via un simple navigateur (site web) ou une application mobile. Cela va des achats en ligne à la gestion de vos impôts en passant par la gestion de vos comptes bancaires. Et malheureusement, il arrive que tout ne se passe pas comme prévu et que vous soyez victime de fraude. Les fraudes sont diverses et permettent principalement :

- De voler votre argent (fraude à votre banque en ligne, par exemple)

- De vous obliger à payer (cas des ransomwares)

- De récupérer des informations à caractère personnel (usurpation d’identité par exemple)

Depuis de nombreuses années, le législateur a promulgué de nombreuses lois permettant d’encadrer les services en ligne dans différents buts :

- Éviter la diffusion non maitrisée de données à caractère personnel, via la loi informatique et libertés (depuis 1978 !) et plus récemment le RGPD (Règlement Européen sur la Protection des Données

- Renforcer la sécurité de l’accès à des données, via le RGPD (Privacy by design & by default), la directive NIS, les directives sur les services de paiement (DSP et DSP2)

- Protéger le consommateur (DSP2)

D’autres directives ou lois ont aussi contribué à cet arsenal législatif. Si cet ensemble est un socle minimum pour la mise en conformité des entreprises vis à vis des données de leurs collaborateurs ou leurs clients, il faut bien constater que cela n’empêche malheureusement pas les fraudeurs de sévir.

Les fraudeurs

Les fraudeurs (les informaticiens parlent de black hat) ont divers objectifs comme nous l’avons vu plus haut et il est possible de les classer dans ces catégories :

- Les curieux dont le but est de démontrer une faille

- Les fraudeurs à la recherche d’une reconnaissance

- Les fraudeurs ayant pour but de promouvoir des idées politiques : hacktiviste, groupe terroriste

- Les fraudeurs à la recherche d’argent : mafia, groupe terroriste

- Les fraudeurs cherchant à nuire ou se venger

- Les fraudeurs étatiques : travaillant pour des états contre d’autres états

Les techniques

En ce qui concerne le grand public, les fraudeurs cherchent principalement à récupérer des informations soit pour obtenir une identité, soit pour récupérer de l’argent.

Les techniques sont de plusieurs types et il existe divers moyens pour s’en protéger, en ayant quelques bonnes pratiques. Nous allons vous présenter les grandes techniques utilisées par les fraudeurs puis les moyens de s’en prémunir. Quelques-unes de ces techniques vont utiliser des moyens technologiques difficile à comprendre pour des non-initiés, d’autres utiliseront simplement… vous, oui vous car c’est vous qui allez donner, sans en avoir vraiment conscience, les informations permettant aux fraudeurs de réaliser leurs fraudes 🙁 .

Les ransonwares (rançongiciels)

Ce sont, pour faire simple, des programmes informatiques qui vont chiffrer tous les fichiers présents sur votre ordinateur (photos, bureautique, vidéo etc…). Ces programmes sont élaborés par des spécialistes du chiffrement.

Le saviez-vous ? Il existe sur le dark web (le web caché, non accessible directement) des boutiques vendant ce type de programme, avec la possibilité de choisir sa cible et d’acheter le savoir-faire de spécialistes pour mener l’attaque. Il y a même un suivi du nombre de victimes et un service après-vente !

Pour se prémunir de ces programmes, il ne faut pas les laisser s’installer sur votre ordinateur. Le premier vecteur d’infection est le courriel (le mail) où vous allez recevoir un message avec une pièce jointe ou un lien à cliquer. Quand vous recevez ce type de message, il faut vérifier divers points :

- Connaissez-vous l’expéditeur ? Si oui, est-ce sa véritable adresse de courriel qui apparait ? A-t-il pour habitude de vous envoyer ce genre de message ? En effet, il se peut très bien que cela soit sa véritable adresse qui est utilisée mais elle peut être piratée. On appelle cela le « man of the middle », l’homme du milieu. Pour simplifier, le fraudeur va servir d’intermédiaire et va envoyer des mails à la place de la personne et va intercepter les réponses

- Le lien est-il valide ? Est-ce que l’adresse qui apparait en bas de page quand on passe la souris est bien un site légitime ?

- Des fautes d’orthographe ou une maitrise aléatoire de langue doit également vous alerter

Au moindre doute, supprimer le message.

Le second vecteur est l’utilisation des failles dans votre ordinateur et principalement de votre système d’exploitation (Microsoft Windows, Mac OS, Linux etc…). Il est donc primordial et obligatoire de mettre à jour votre système dès que celui-ci vous l’indique. Sauf dans des cas très spécifiques (dit faille « zero day »), les correctifs corrigent des vulnérabilités connues et exploitées par ces rançongiciels. Prenez l’analogie avec votre voiture, si le constructeur vous indique de revenir en concession en raison d’un défaut sur les freins, vous n’attendrez surement pas la survenue d’un accident, vous prendrez rendez-vous très rapidement. Il faut avoir le même réflexe avec les mises à jour des logiciels.

L’autre élément de sécurité à avoir sur son équipement, c’est un antivirus/antimalware à jour ! Ce sera le premier rempart à franchir pour le logiciel malveillant. Il existe de nombreux produits sur le marché, plus ou moins performant (certains diront également gourmand 🙂 ) mais sachez que connecter un équipement sur internet sans antivirus, c’est un peu comme rouler de nuit sans éclairage, c’est très dangereux…

Le hameçonnage

Il s’agit de la réception de faux courriels, aux couleurs et logo de sociétés connues (Fournisseur d’accès, banque, impôts etc…) vous invitant à cliquer sur un lien et à saisir les informations de connexion du service en question. Le courriel revêt souvent un caractère d’urgence ou d’opportunité. Avant de répondre, posez-vous cette question : dans la vie de tous les jours, si une personne dans la rue vous apostrophe et vous indique que si vous lui donnez les identifiants de votre banque ou du service des impôts, car vous aurez une rentrée d’argent, ou éviterez un débit frauduleux, le croiriez-vous ? Bien sûr que non, cependant, dans le monde numérique, de nombreuses personnes le croient et laissent ces informations.

Les grands principes à retenir dès qu’un message vous demande de cliquer et donner des identifiants:

- Si vous n’êtes pas abonné ou utilisateur du service (exemple d’une commande Amazon alors que vous n’êtes pas client), supprimer simplement le message

- Si vous êtes client de l’entreprise en question, saisir directement l’adresse du site web de l’entreprise dans la barre d’adresse de votre navigateur mais ne cliquer jamais sur le lien !

- Rendez-vous dans votre espace client, regardez si vous avez des commandes ou contacter le service client pour vous rassurer si besoin

- Effacer le message

Voici quelques cas de fraudes où il ne faut jamais donner suite :

- Le prétendu message du service des impôts vous demandant de saisir votre numéro de carte bancaire pour recevoir un trop perçu et dans un délai très rapide. Les impôts ne demandent jamais de carte bancaire pour vous rembourser, ils n’indiquent pas dans leurs messages des informations confidentielles comme le montant et utilisent les moyens connus que vous leurs avez préalablement transmis : virement bancaire ou lettre chèque par exemple

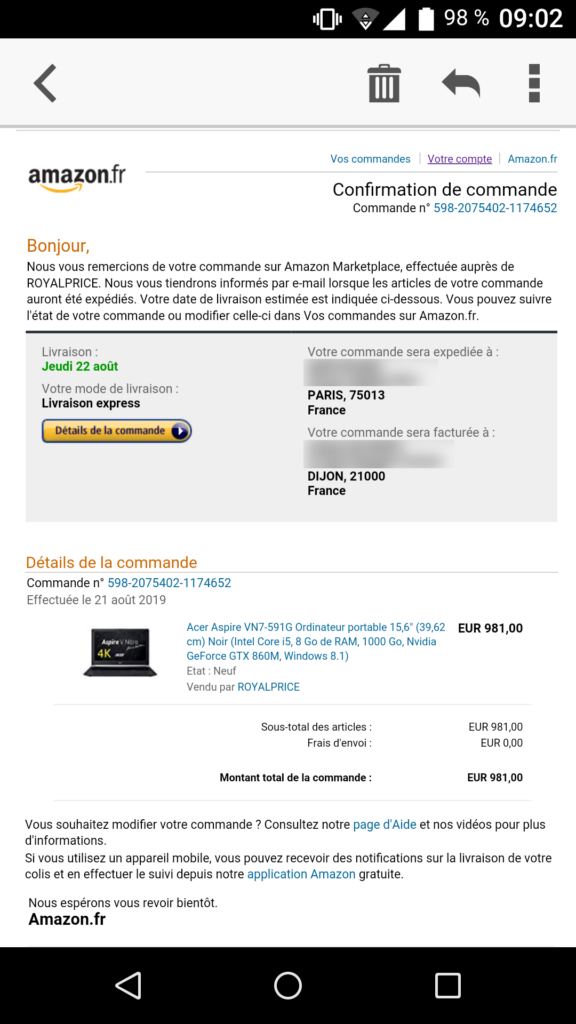

- Le message d’un marchand en ligne qui vous indique que votre commande a bien été acceptée alors que vous n’avez rien commandé (remarque en passant, ces fausses commandes sont souvent liées à des articles électroniques : smartphone, ordinateurs). Ne cliquer pas sur le lien et ne saisissez surtout pas vos identifiants ! Saisir l’adresse du vrai site dans la barre d’adresse de votre navigateur et vérifier dans votre espace client.

- Le message de la banque vous demandant d’enrôler votre smartphone pour la mise en place de la boucle authentification. C’est vrai que les banques communiquent actuellement sur ce sujet car une obligation liée à la DSP2 de mettre en place la double authentification pour les achats en ligne ou l’accès à vos comptes MAIS, pour cela, la mise en place se fait en allant dans l’espace en ligne de la banque soit via le web soit depuis l’application officielle. Il faut donc, comme toujours, saisir l’adresse directement dans le navigateur et ne jamais cliquer sur le lien.

Exemple avec une fausse commande Amazon. Ici, le pirate mise sur votre peur car dans la partie facturation, il y aura votre adresse postale tandis que la livraison se fera dans une autre région. Le premier réflexe qui consisterait à cliquer sur « Détail de la commande » est le plus mauvais réflexe. Aller sur le site Amazon en saisissant l’adresse dans votre navigateur.

Le faux appel du service fraude

Une technique en vogue ces derniers temps est la fraude au faux service fraude ou dépannage. Cette technique est souvent en deux étapes. On appelle ce type de fraude le vishing (contraction de « voice » et « phishing ») où un interlocuteur essayera de vous soutirez des informations.

La première étape va consister à vous envoyer de faux mails (phishing) d’un service en ligne, vous indiquant que le compte va être fermé suite à défaut de paiement et donc de saisir votre numéro de carte bancaire, numéro de téléphone, nom et prénom pour éviter cela. Vous saisissez et, comme il n’y a pas de problème, vous oubliez cette histoire.

Seconde étape quelques semaines plus tard où vous recevez un appel téléphonique alarmant du soi-disant service fraude de votre banque, souvent le vendredi en fin d’après-midi ou week-end. L’arnaque est bien faite car le numéro de téléphone qui s’affiche est bien celui du service fraude de la banque (mais cela reste qu’un affichage, un faux affichage). La personne vous indique que vous être victime d’une fraude et que, pour l’annuler, vous devez lui transmettre le code SMS (ou bien valider sur votre smartphone si vous avez mis en place la double authentification) correspondant à un remboursement. Ici, il s’agit bien sûr d’un fraudeur qui procède à un achat sur un site marchand et qui a juste besoin que vous validiez la transaction bancaire. Dans la panique, vous ne lisez, bien sûr (ou malheureusement), pas le contenu du SMS, où il est bien indiqué qu’il s’agit d’un débit et donc d’une validation d’achat. Ces fraudeurs connaissent très bien les réactions des personnes et usent de techniques éprouvées (augmentation du débit de parole ou deviennent agressives afin que vous soyez dans une situation de dominé).

La banque n’a pas besoin d’information supplémentaire pour procéder à une annulation de paiement, ses collaborateurs ont directement accès aux services des différentes entités qui gèrent les paiements dans le monde (comme les réseaux VISA ou Mastercard). Ce n’est pas simple, mais il ne faut pas se laisser submerger par l’émotion et essayer de prendre quelques secondes pour réfléchir à la situation (tourne 7 sept fois la langue dans ta bouche avant de parler 🙂 )

Dans ce cas, il suffit simplement de raccrocher et d’appeler votre banque directement pour confirmer qu’il n’y a pas de transaction douteuse. De plus, elle procédera au remplacement de votre carte, étant donné que votre numéro actuel est corrompu.

D’un degré encore plus grave, le faux mail (phishing) invite à donner les identifiants bancaires de connexion à votre banque. Le fraudeur peut ainsi aller plus loin dans sa fraude : ajouter des RIB/IBAN dans votre espace en ligne et procéder à des virements vers des comptes offshores.

Donc, la règle simple à retenir est que les banques n’ont pas besoin d’informations supplémentaires pour gérer tout ce qui en relation avec votre compte donc ne donnez jamais, mais jamais vos identifiants.

A retenir : si une banque peut vous contacter si elle trouve une opération suspecte, elle ne vous demandera jamais de valider avec un code ou son application les transactions. Elle a tous les moyens, en interne, pour bloquer ces opérations.

La faux appel du service dépannage

Dans la lignée de la précédente fraude, le faux appel, faux courriel ou affichage sur un site web vous indique que votre ordinateur est infecté. Outre le caractère souvent prohibitif de l’appel téléphonique, la prestation est elle aussi très chère pour au final :

- Dans le meilleur des cas : rien n’a été fait sur votre équipement

- Le fraudeur en a profité pour installer un logiciel qui pourra lui servir plus tard, comme un keylogger (enregistrement de frappe de clavier)

Piratage de compte

Vous avez de plus en plus de comptes clients liés aux divers services que vous utilisez. Tout d’abord, face à cette multitude de compte, vous avez la mauvaise habitude de mettre toujours le même mot de passe, mot de passe souvent assez peu robuste. Même si les sites mettent en place des techniques pour empêcher l’accès aux comptes, il ne faut pas laisser la situation durer. En ayant le même mot de passe partout, le fraudeur aurait accès à de nombreux services facilement. Il faut mettre en pratique ces règles simples :

- Un mot de passe doit être unique par service en ligne

- Un mot de passe doit être complexe : longueur importante, caractères spéciaux, chiffres, lettres

- Un mot de passe doit être stocké dans un espace sécurisé

Faisons l’analogie avec votre maison : laissez-vous les portes sans serrures, avez-vous des serrures avec des clés complexe, laissez-vous les clés sous le paillasson ? Non, donc faites de même avec vos mots de passe.

Afin de générer et stocker des mots de passe dans un coffre-fort chiffré, vous pouvez utiliser le logiciel Keepass. Vous n’aurez qu’un seul mot de passe à retenir, celui du coffre-fort.

La mule

Il s’agit d’une technique principalement utilisée dans le but de voler de l’argent et de le blanchir:

Contre une soi-disant rémunération, les personnes doivent encaisser des chèques ou faire des virements vers d’autres comptes. Outre le fait que vous perdrez à tous les coups votre argent, vous courrez également un risque pénal en tant que complice de fraude financière. Les fraudeurs aiment bien les réseaux sociaux pour trouver leurs proies, en particulier vers les jeunes qui sont souvent à la recherche de bon plan pour gagner un peu d’argent. Malheureusement, dans ces cas, il n’y aura que des pertes.

Les réseaux sociaux

Sauf à ce que vous soyez prêt à y passer des heures, configurer son compte de réseau social est complexe (voire un calvaire). Donc, l’écrasante majorité des utilisateurs laissent les options par défaut, qui permet à la planète entière de profiter de vos activités.

Si le fait que vous soyez féru l’arctophilie est important, cela n’intéressera cependant les fraudeurs. Cependant, à mesure de vos publications, la plupart du temps publique, le fraudeur commencera à établir une identité assez précise de vous et lui permettra de procéder à des activités malveillantes :

- Chantage

- Usurpation d’identité

- Vol à votre domicile (vous avez indiqué que vous étiez en vacance en Bretagne !)

- Faux profils sur les sites de rencontres pour envoyer de l’argent

- Fake-news

Dans un autre registre, le compte que vous avez créé vous permet de vous connecter à d’autres sites. Si, vous avez déjà vu le « Se connecter avec … ». Si cela part d’une bonne idée appelée « Single Sign On », il faut bien comprendre le mécanisme sous-jacent. En utilisant cette connexion, vous acceptez que les données de votre compte de réseau social soient diffusées à l’autre site. Certes, il y a une case à décocher pour l’éviter mais l’avez-vous vu dans votre précipitation ?