Quelles sont les mesures concrètes à mettre en œuvre ?

Plusieurs mesures sont à mettre en place dans le cadre du CRA :

- L’intégration de la sécurité dès la conception des produits et services (Security by Design)

- La fourniture d’instructions de sécurité claire aux utilisateurs des produits et services

- La mise en place de procédures pour signaler et gérer les incidents de se sécurités liées aux produits et services

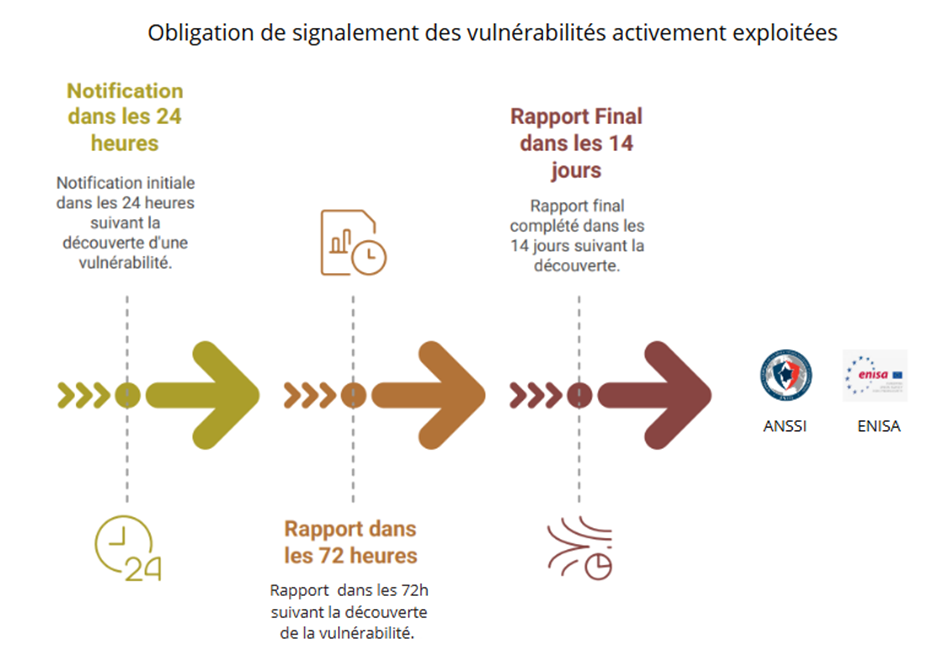

- L’obligation de signaler les vulnérabilités qui ont été découvertes dans les 24 heures

- La surveillance post-commercialisation : système de surveillance continue après la mise sur le marché

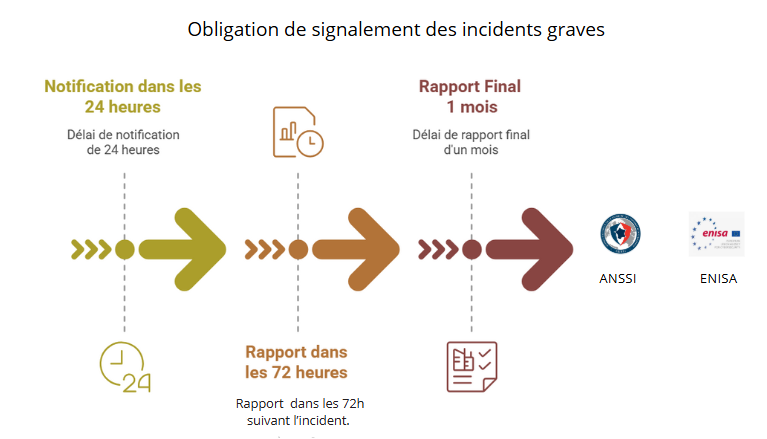

Il est impératif de notifier les vulnérabilités activement exploitées et les incidents graves à l’ENISA et au CSIRT nationaux (l’ANSSI dans le cas de la France).

Après avoir rendu le rapport final, le fabricant doit informer les utilisateurs du produit touché.

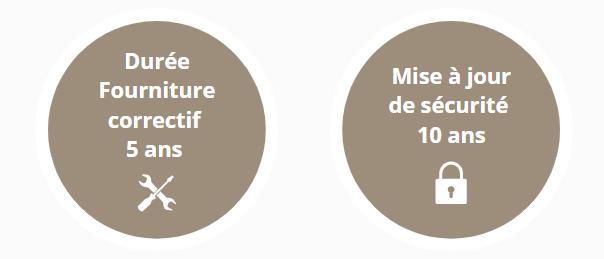

Durée des correctifs et mises à jour :

La durée pendant laquelle on doit fournir des correctifs est de 5 ans.

Pour les mises à jour de sécurité, il s’agit de 10 ans.

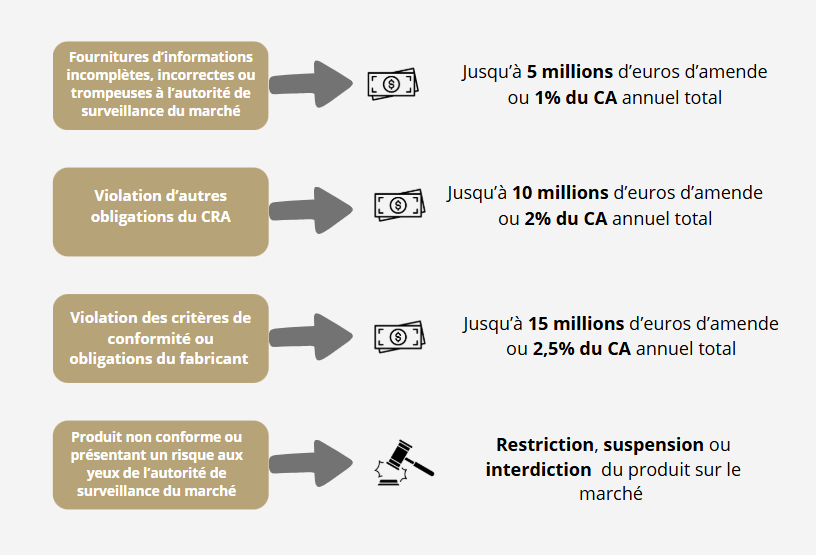

Quelles sont les conséquences en cas de violation ?

L’article 64 du CRA prévoit un certain nombre d’amendes administratives.

En cas de violation des critères de conformité, la sanction peut aller jusqu’à 15 millions d’euros d’amende ou 2,5% du CA annuel total.

Attention :

Les administrateurs de logiciels open-source ne peuvent pas faire l’objet de sanctions financières.

Les fabricants considérés comme des micro-entreprises et petites entreprises ne seront pas sanctionnés en cas de manquement aux délais de signalement concernant les vulnérabilités et les incidents graves.

Pour plus d’informations voici le lien vers le texte de la Commission Européenne